IBM Cloud から提供されている 30 日間無料 Kubernetes サービス(IBM Kubernetes Service 、以下 "IKS")環境を使って利用することのできるコンテナイメージを1日に1個ずつ 30 日間連続で紹介していきます。

環境のセットアップや制約事項については Day0 のこちらの記事を参照してください。

Day 4 は Java アプリケーション・サーバーとして広く使われる Apache Tomcat イメージをデプロイする例を紹介します。

【イメージの概要】

このイメージは Java 実行環境がアプリケーション・サーバーとして広まっていった過程の中で多く使われるようになった Java アプリケーションサーバーです。

【イメージのデプロイ】

Tomcat イメージのデプロイ用 YAML ファイルを公開したので、このファイルを指定してデプロイします。以下のコマンドを実行する前に Day 0 の内容を参照して ibmcloud CLI ツールで IBM Cloud にログインし、クラスタに接続するまでを済ませておいてください。

そして以下のコマンドを実行します:

以下のコマンドで Apache Tomcat 関連の Deployment, Service, Pod, Replicaset が1つずつ生成されたことと、サービスが 30080 番ポートで公開されていることを確認します:

この後に実際にサービスを利用するため、以下のコマンドでワーカーノードのパブリック IP アドレスを確認します(以下の例であれば 161.51.204.190):

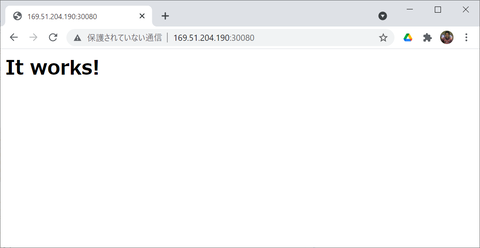

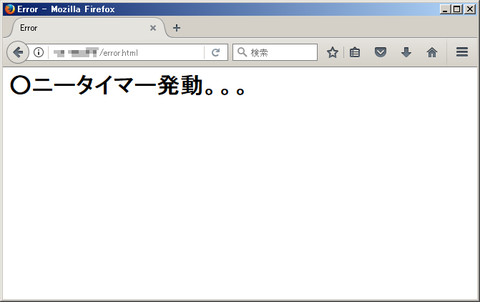

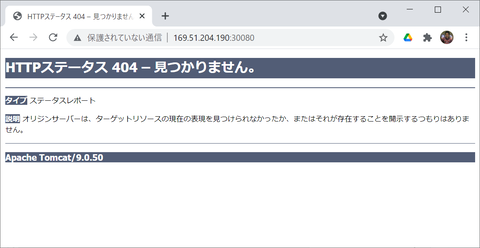

つまりこの時点で(上述の結果であれば)アプリケーションは http://169.51.204.190:30080/ で稼働している、ということになります。早速実行してみます。ウェブブラウザか curl コマンドを使って、アプリケーションの URL(上述の方法で確認した URL)にアクセスしてみます:

エラー画面になってしまいました(苦笑)。管理用含めてまだアプリケーションを1つもデプロイしていないのでこの画面になってしまうんですね。とはいえ、この画面が出るということはアプリケーション・サーバーが IKS 環境内で動いている証拠でもあります。

【YAML ファイルの解説】

YAML ファイルはこちらを使っています:

Deployment 1つと、Service 1つのごくごくシンプルな YAML ファイルですが、一応解説を加えておきます。アプリケーションそのものは 8080 番ポートで動作するように作られているため、NodePort 30080 番を指定して、外部からは 30080 番ポートでアクセスできるようにしています(NodePort として指定可能な番号の範囲は 30000 ~ 32767 です、指定しない場合は空いている番号がランダムに割り振られます)。また ReplicaSet は1つだけで作りました。

デプロイしたコンテナイメージを削除する場合はデプロイ時に使った YAML ファイルを再度使って、以下のコマンドを実行します。不要であれば削除しておきましょう:

【紹介したイメージ】

https://hub.docker.com/_/tomcat

【紹介記録】

環境のセットアップや制約事項については Day0 のこちらの記事を参照してください。

Day 4 は Java アプリケーション・サーバーとして広く使われる Apache Tomcat イメージをデプロイする例を紹介します。

【イメージの概要】

このイメージは Java 実行環境がアプリケーション・サーバーとして広まっていった過程の中で多く使われるようになった Java アプリケーションサーバーです。

【イメージのデプロイ】

Tomcat イメージのデプロイ用 YAML ファイルを公開したので、このファイルを指定してデプロイします。以下のコマンドを実行する前に Day 0 の内容を参照して ibmcloud CLI ツールで IBM Cloud にログインし、クラスタに接続するまでを済ませておいてください。

そして以下のコマンドを実行します:

$ kubectl apply -f https://raw.githubusercontent.com/dotnsf/yamls_for_iks/main/tomcat.yaml

以下のコマンドで Apache Tomcat 関連の Deployment, Service, Pod, Replicaset が1つずつ生成されたことと、サービスが 30080 番ポートで公開されていることを確認します:

$ kubectl get all NAME READY STATUS RESTARTS AGE pod/tomcat-6c44f58b47-v6t7k 1/1 Running 0 14s NAME TYPE CLUSTER-IP EXTERNAL-IP PORT(S) AGE service/kubernetes ClusterIP 172.21.0.1 <none> 443/TCP 27d service/tomcat NodePort 172.21.216.130 <none> 8080:30080/TCP 16s NAME READY UP-TO-DATE AVAILABLE AGE deployment.apps/tomcat 1/1 1 1 15s NAME DESIRED CURRENT READY AGE replicaset.apps/tomcat-6c44f58b47 1 1 1 16s

この後に実際にサービスを利用するため、以下のコマンドでワーカーノードのパブリック IP アドレスを確認します(以下の例であれば 161.51.204.190):

$ ibmcloud ks worker ls --cluster=mycluster-free

OK

ID パブリック IP プライベート IP フレーバー 状態 状況 ゾーン バージョン

kube-c3biujbf074rs3rl76t0-myclusterfr-default-000000df 169.51.204.190 10.144.185.144 free normal Ready mil01 1.20.7_1543*

つまりこの時点で(上述の結果であれば)アプリケーションは http://169.51.204.190:30080/ で稼働している、ということになります。早速実行してみます。ウェブブラウザか curl コマンドを使って、アプリケーションの URL(上述の方法で確認した URL)にアクセスしてみます:

エラー画面になってしまいました(苦笑)。管理用含めてまだアプリケーションを1つもデプロイしていないのでこの画面になってしまうんですね。とはいえ、この画面が出るということはアプリケーション・サーバーが IKS 環境内で動いている証拠でもあります。

【YAML ファイルの解説】

YAML ファイルはこちらを使っています:

apiVersion: v1

kind: Service

metadata:

name: tomcat

spec:

selector:

app: tomcat

ports:

- port: 8080

protocol: TCP

targetPort: 8080

nodePort: 30080

type: NodePort

---

apiVersion: apps/v1

kind: Deployment

metadata:

name: tomcat

spec:

replicas: 1

selector:

matchLabels:

app: tomcat

template:

metadata:

labels:

app: tomcat

spec:

containers:

- name: tomcat

image: tomcat

ports:

- containerPort: 8080

Deployment 1つと、Service 1つのごくごくシンプルな YAML ファイルですが、一応解説を加えておきます。アプリケーションそのものは 8080 番ポートで動作するように作られているため、NodePort 30080 番を指定して、外部からは 30080 番ポートでアクセスできるようにしています(NodePort として指定可能な番号の範囲は 30000 ~ 32767 です、指定しない場合は空いている番号がランダムに割り振られます)。また ReplicaSet は1つだけで作りました。

デプロイしたコンテナイメージを削除する場合はデプロイ時に使った YAML ファイルを再度使って、以下のコマンドを実行します。不要であれば削除しておきましょう:

$ kubectl delete -f https://raw.githubusercontent.com/dotnsf/yamls_for_iks/main/tomcat.yaml

【紹介したイメージ】

https://hub.docker.com/_/tomcat

【紹介記録】

| Day | カテゴリー | デプロイ内容 |

|---|---|---|

| 0 | 準備 | 準備作業 |

| 1 | ウェブサーバー | hostname |

| 2 | Apache HTTP | |

| 3 | Nginx | |

| 4 | Tomcat | |

| 5 | Websphere Liberty | |

| 6 | データベース | MySQL |

| 7 | phpMyAdmin | |

| 8 | PostgreSQL | |

| 9 | pgAdmin4 | |

| 10 | MongoDB | |

| 11 | Mongo-Express | |

| 12 | Redis | |

| 13 | RedisCommander | |

| 14 | ElasticSearch | |

| 15 | Kibana | |

| 16 | CouchDB | |

| 17 | CouchBase | |

| 18 | HATOYA | |

| 19 | プログラミング | Node-RED |

| 20 | Scratch | |

| 21 | Eclipse Orion | |

| 22 | Swagger Editor | |

| 23 | R Studio | |

| 24 | Jenkins | |

| 25 | アプリケーション | FX |

| 26 | 2048 | |

| 27 | DOS Box | |

| 28 | VNC Server(Lubuntu) | |

| 29 | Drupal | |

| 30 | WordPress |